Il fallait bien un titre un peu « putaclick » pour un sujet qui l’est tout autant. Et pour un retour sur ce blog, délaissé depuis des mois, faute de temps. Rentrons directement, sans mauvais jeux de mots, dans le vif du sujet : l’accès aux sites pornographiques, le Pr0n, comme on dit sur les Internets. Notre bon Secrétaire d’État au Numérique, Mounir Mahjoubi, vient de proposer une solution « innovante » pour contrôler l’accès aux sites dédiés à la pornographie : le tiers de confiance. Qu’est-ce ? Est-ce une bonne idée ? C’est la question à laquelle je vais essayer de répondre. Continuer la lecture de Confier son cul à un tiers de confiance, une bonne idée ?

Catégorie : Insolite

C’est l’histoire de quelques objets et caméras connectés.

L’IoT, L’Internet Of Things. Les objets connectés quoi si vous préférez. Si ces objets sont de plus en plus présents, nous pouvons nous interroger quant à leur sécurité « par défaut ». Bref, c’est l’histoire d’une caméra qui a cassé un bout d’Internet. Continuer la lecture de C’est l’histoire de quelques objets et caméras connectés.

[En bref] Windows 7 et sa mise à jour « foireuse »

Dans une récente actualité dont j’a pu prendre connaissance chez les copains de Next INpact, j’ai appris qu’une mise à jour étrange était proposée, hier, dans Windows Update, pour Windows 7 exclusivement.

Cette mise à jour n’est restée qu’un temps très court mais suffisant pour provoquer un petit vent de panique : les services de Microsoft ont publié une mise à jour qui n’aurait jamais du être envoyée, c’était une « mise à jour de test », à déclaré la société.

Dans le laps de temps entre l’apparition de la mise à jour et le communiqué de Microsoft, beaucoup de suppositions ont, semble-t-il, vu le jour. Bug, test, piratage de Windows Update …

Cela m’a fait penser à ce billet que j’ai rédigé il y a quelques temps, où je parlais d’un scénario catastrophe dans lequel je me demandais « imaginons qu’une mise à jour foireuse soit forcée, qu’est-ce qui se passera ?«

Nous sommes partiellement dans ce cas, la mise à jour n’est pas restée longtemps et ne portait que sur Windows 7, mais c’est arrivé et certains utilisateurs semblent s’inquiéter et galérer.

J’espère que Microsoft va réfléchir quant au fait de ne pas avoir un réel contrôle des mises à jour sous Windows 10 (exception faite des éditions pro où il est possible de reporter ces mises à jour).

Watch_dogs, partie 2 : point de vue d’un hacker

Comme promis, voici le second volet de mon impression sur Watch_Dogs. Cette fois, vu sous l’œil d’un hacker, puisque les gens aiment dire que j’en suis un (ça fait plus sexy que bidouilleur sans doute, même si bidouilleur serait plus adapté dans mon cas).

Bref, hacker donc. Nous allons voir ça en deux temps, un pour le personnage et l’autre pour ctOS, le système de traitement automatique des données de la ville de Chicago inventé pour le jeu.

Premier temps.

Le personnage, Aiden Pearce, nous est présenté comme un hacker par Ubisoft. La majorité de la campagne de communication d’Ubisoft repose d’ailleurs sur ce simple fait. Il faut croire que des histoires avec des hackers, ça devient sexy et si c’est sexy, ça se vend.

En se basant sur la stratégie de communication d’Ubisoft, j’avais imaginé Watch_Dogs comme un jeu qui gravitait autour du hacking, que c’était une composante essentielle du jeu, que c’était développé.

J’imaginais mon personnage s’infiltrer dans un système informatique pour y injecter des programmes, tout en évitant de se faire numériquement repérer grâce à une panoplie d’outils. J’imaginais aussi avoir besoin de mettre réellement les mains dans un CLI à la recherche de fichiers, taper quelques lignes de commande imaginées par Ubisoft, me servir de quelques programmes underground imaginaires pour faire tomber tout un système en deux secondes.

J’ai pris une claque.

Ce qui était annoncé par Ubisoft comme l’évènement majeur de ce jeu, à savoir le hacking, n’est qu’une fonction assez « banale » du jeu, quelque chose classé au même rang que l’utilisation d’une arme ou que la conduite des voitures. Bien sur le hacking est nécessaire, mais il est résumé à trop peu pour en faire l’axe principal du jeu.

En gros, Watch_Dogs met à disposition des joueurs une panoplie d’outils présentés comme des hacks (hacking de la signalisation, des feux tricolores, des bornes, de téléphone …) en appuyant sur un simple bouton. Puis c’est tout.

A aucun moment vous n’avez à mettre vos mains sur une ligne de code, il suffit d’appuyer sur « pirater ». De facto, ça relègue tout ce pan du jeu au statut de simple fonction. Pas de programme pirate à installer, pas de galères pour prendre la main sur un équipement, pas d’infiltration numérique, tout passe par un simple bouton magique.

Exemple concret : si vous vous en souvenez, hier, je parlais des points de contrôle de ctOS dans la ville, j’expliquais qu’il fallait faire un parkour pour y arriver … une fois que vous êtes devant le point de contrôle, il vous suffit juste d’appuyer sur le bouton magique, votre personnage pose son smartphone devant l’appareil et magie, vous venez de pirater le système ctOS du quartier.

J’aurais aimé voir un peu plus que ça, par exemple, tomber dans une interface de commande lorsque je tente de pirater ce point ctOS, avoir besoin de rentrer deux trois commandes présentées par un tutorial, enfin, quelque chose de plus développé que « piratez en appuyant sur a » quoi.

Watch_Dogs est un jeu grand public et je sais donc que l’on ne peut pas demander à ce type de jeu de proposer une expérience de hacking développée, de réelles commandes à taper, un niveau de complexité supérieur et tout ceci, mais quand même, je pense que ce n’est pas assez mis en valeur, il aurait été possible d’exploiter ça d’une bien meilleure manière.

Je ne demande pas un jeu comme Uplink, bien trop complexe pour finir grand public, mais j’aurais aimé voir un peu de hacking, comme Ubisoft l’annonçait.

Ensuite, au-delà du bouton magique, parlons de ce qu’il fait : des miracles.

Votre téléphone dispose d’un mode, le mode profiler, qui vous permet de pirater n’importe quel téléphone à proximité, vous récupérez ainsi des appels, sms, vous pouvez prendre la main sur le téléphone et faire tout un tas de choses. C’est assez magique, mais ça reste de la magie.

Qu’on se rassure, cet aspect du jeu n’existe pas dans la vie réelle, même si nous n’en sommes pas loin.

Dans le jeu, lorsque vous arrivez près d’un équipement piratable, il vous suffit d’appuyer sur le bouton magique et d’attendre deux à trois secondes, et le tour est joué : c’est tout sauf réaliste.

Dans notre monde, il est possible de faire ce qui se fait dans Watch_Dogs, mais pas aussi aisément. Il faut être à une faible distance de sa cible, réussir à obtenir un signal de son téléphone, injecter un virus dedans, prier pour que la liaison ne saute pas, une fois le virus injecté, prier pour qu’un antivirus mobile ne le repère pas et à ce moment-là, oui, il devient possible de prendre la main sur le téléphone.

Le jeu nous offre un raccourci, à nouveau, j’aurais aimé une sorte de barre de téléchargement, indiquant que l’opération est en cours, qu’il faut maintenir une liaison stable, histoire d’avoir quelque chose de plus immersif.

Pitié, n’allez pas croire que ce qui se fait dans Watch_Dogs est vrai, pitié.

Pour conclure sur cette première partie, le hacking dans Watch_Dogs n’est, pour moi, absolument pas au rendez-vous, il diffuse une idée préconçue du truc, la même que celle qu’on peut voir dans les films où un hacker de 11 ans pirate en deux clics le site de la NSA.

Second temps

ctOS. Ah, ctOS, là, il y a du neuf, du beau, du flippant et quelque chose de parfaitement réaliste. Il faut savoir qu’Ubisoft travaillait depuis deux ans sur le projet, bien avant les révélations de Snowden donc, et ce qu’il a révélé renforce encore plus le réalisme du jeu : Big Brother vous observe.

ctOS, pour Central Operating System, est un système de traitement automatisé de données à l’échelle de toute une ville, Chicago. Tout, absolument tout est connecté à ce ctOS. Dans le jeu, ce ctOS sert à de nombreuses choses, comme la gestion de la circulation routière, la détection d’infractions, il réduit le taux de criminalité en effectuant une analyse comportementale des individus, il sait tout, absolument tout. Et c’est ce truc-là que vous piratez, lui qui vous ouvre la porte de n’importe quel système informatique du Chicago de Watch_Dogs.

Ce système repose en partie sur des données publiques et ouvertes, il se sert également des téléphones, des connexions des opérateurs, des données médicales, mails, bref, tout ce qui existe au format numérique est connu de ctOS.

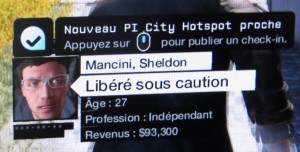

Ainsi, lorsque vous activez le profiler, sur votre smartphone, ça donne ça :

![]()

![]()

ctOs peut connaitre votre métier, nom et prénom mais aussi vos habitudes de navigation, j’ai croisé des personnes qui aimaient télécharger deux films pornographiques, par exemple. D’autres qui avaient des impayés, d’autres qui ceci ou cela…

C’est très bien fait, extrêmement précis et ce qui fait un peu mal, c’est que ça existe plus ou moins. ctOS fait de l’agrégation des données comme le font nos services de renseignements, la NSA ou d’autres.

Watch_Dogs devrait nous laisser perplexes face à ctOS, il devrait susciter des questions de vie privée, de traitement des données, de protection de ces dernière, de tout ce qu’il est possible de savoir grâce à l’agrégation et de toutes les dérives que cela peut engendrer.

D’ailleurs, Ubisoft oriente le jeu de cette manière selon moi. Dans de nombreux endroits, les habitants parlent en mal de ctOS, craignent pour leur vie privée, des « 1984 » sont présents sur quelques murs, des caméras omniscientes également …

Je ne connais pas la position d’Ubisoft sur la question, mais je pense qu’ils ont souhaité sensibiliser les joueurs aux dérives de la surveillance de masse, et sur ce point, ctOS fait parfaitement bien le travail.

D’ailleurs, le jeu continue sur… non, pas de spoiler…

J’en ai terminé de ma présentation de Watch_Dogs, pour conclure, je dirai que c’est un assez bon jeu d’action, assez immersif tout de même, que le piratage et le hacking ne sont pas à la hauteur de mes espérances, j’ai même envie de déclarer que ce n’est pas ça, le hacking… et que ctOS est largement à la hauteur de mes craintes

D’ailleurs, si vous voulez avoir un aperçu d’un ctOS dans le monde physique, rendez-vous sur http://wearedata.watchdogs.com et essayez, c’est très loin de ce qu’il y a dans le jeu, mais ça donne un bon aperçu de ce qu’il est déjà possible de faire.

Je vous invite à lire les sources, présentes dans les mentions légales du site, pour savoir comment fonctionne le site.

Watch_dogs, partie 1 : point de vue d’un joueur

Hier sortait Watch_dogs, le dernier gros titre de chez Ubisoft. Disponible sur l’ensemble des supports du moment et sur PC, ce jeu vous propose d’incarner Aiden Pierce, un hacker capable de prendre le contrôle de ctOS, le système d’exploitation unique de la ville de Chicago. Tout, absolument tout est relié à ce ctOS.

J’ai décidé d’en faire deux billets, le premier avec mon regard de joueur et le second avec celui d’un bidouilleur, ne soyez donc pas étonnés si je ne parle que très peu de l’aspect « piratage » dans ce billet.

Watch_dogs est un jeu dans un univers libre où vous êtes en droit de faire ce que vous voulez. Le bien comme le mal, c’est à vous de prendre des décisions. Ces décisions influencent d’ailleurs votre « orientation » : plus vous faites de bonnes actions de la bonne façon et plus vous êtes respecté.

Ainsi, vous aurez le choix d’intervenir et de sauver quelqu’un en tuant son agresseur ou en le pourchassant et en le mettant hors d’état de nuire, sans pour autant mettre un terme à sa vie. Nous allons résumer ça en une seule phrase : un grand pouvoir implique de grandes responsabilités.

C’est donc un univers très ouvert, un peu comme GTA, donc le jeu reprend quelques mécaniques bien huilées. Il est ainsi possible de forcer n’importe quelle voiture dans la rue, de faire du carjacking, d’avoir un arsenal à faire pâlir Ryô Saeba, jusqu’à la personnalisation de la musique qui passe dans la voiture. La police est elle aussi présente, dès que vous commettez une infraction, un crime, le système ctOS vous traque et lance la police à votre poursuite.

D’ailleurs, on termine souvent sur l’autoroute pour aller vite et échapper à la police au début, jusqu’à ce qu’on débloque des compétences. On rajoutera que le système de carte est similaire lui aussi à GTA et que l’ambiance générale du jeu s’en rapproche, c’est sans doute la direction qu’Ubisoft souhaitait faire prendre à ce jeu.

Pour le côté ressemblance à GTA, ça fait déjà pas mal de points.

Je parlais des compétences, juste avant. Au début du jeu, vous êtes un peu à poil, vous n’avez pas de bonus liés à votre expérience, pas de compétences. A chaque interaction (sauver un passant, effectuer une quête de la mission principale) vous gagnez de l’expérience et des points de compétence qu’il vous faudra répartir entre plusieurs branches. Là encore, vous êtes totalement libre de vos choix, vous pouvez décider d’investir vos points dans le piratage ou dans le combat et les armes ou ailleurs, vous pouvez aussi ne pas les investir mais ça deviendra vital à un moment.

Certaines compétences sont passives et ne consomment aucune ressource. Ah, oui, vous avez de l’énergie, comme une batterie, qui vous permet de lancer un certain nombre d’actions et qui se recharge au fil des secondes. D’autres compétences sont actives, bref, un jeu actuel qui permet d’emmener son personnage là où on souhaite aller… mais pas totalement, ou très difficilement.

J’avais décidé de faire le jeu sans arme, sans tuer personne, mais c’est un peu plus compliqué que ce que vous avez pu lire dans les nombreuses qualités vendues par Ubisoft. Spoiler alert, très rapidement vous êtes dans l’obligation d’acheter une arme, un fusil mitrailleur pour être exact, en plus de l’arme que vous avez déjà. Puis très sincèrement, la première mission que j’ai pu faire, j’ai dû la reprendre 4-5 fois, donc à moins d’être acharné, c’est compliqué.

Toujours sur ce point, celui de ne tuer personne : Watch_dogs se sert dans certaines licences comme Hitman ou Splinter Cell, lorsqu’on décide de ne tuer personne, il faut se cacher, s’infiltrer sans le moindre bruit, trouver des diversions pour perturber l’IA. Il n’y a, selon moi, aucune volonté de copier ces jeux-là, ils utilisent simplement des bases communes à l’infiltration.

En même temps, je ne crois pas avoir déjà joué à un jeu d’infiltration où on me demande de jouer de trompette dans les oreilles de l’ennemi…

Les graphismes sont assez énormes, au moins aussi énormes que la configuration qu’il faut pour faire tourner le jeu, c’est assez agréable de se promener dans une ville très bien réalisée, remplie de détails un peu partout. Ces détails, on ne peut pas directement les voir lorsqu’on arrive dans un nouveau quartier car ctOS n’est pas directement en ligne.

En gros, lorsque vous bougez, il faut trouver l’ordinateur de contrôle ctOS, le pirater, enfin non, le « pirater » et, à cet instant, vous voyez ce qu’il est possible de faire dans le quartier, le système se connecte, vous n’êtes plus « numériquement aveugle ».

Pour atteindre cet ordinateur, il faut le trouver, ça passe souvent par un petit parkour dans la ville, puis l’ouverture forcée d’une protection et … et attendez, ça me fait penser à un truc ça.

Un jeu où, pour pouvoir avoir des missions et découvrir des quartiers, il faut se synchroniser. Mais si !

Ce jeu ou quand votre personnage arrive dans une nouvelle zone, il doit monter sur les plus hautes tours de la ville pour la découvrir et continuer l’aventure. Mais, allez !

Assassin’s Creed, oui. Et c’est aussi d’Ubisoft. Damned !

Beaucoup, vraiment beaucoup de points communs entre Assassin’s Creed et Watch_Dogs. La façon dont les personnages sont animés, la façon qu’ils ont de grimper sur des murs, de grimper un peu partout en fait, la façon dont la découverte de la ville reprend les bases d’Assassin’s Creed… Je trouve qu’il y a beaucoup de points communs, un peu trop à mon gout même, malgré le fait que je sois un fan inconditionnel de la série des Assassin’s Creed.

C’est tellement présent qu’il y a même des… non, je vous laisserai découvrir ça en jeu, pour les autres, une recherche sur Internet vous guidera, à défaut, petit indice < ! – – – – >

Ubisoft n’a donc pas pris de risques en reprenant des concepts qui fonctionnent, c’est d’ailleurs ce qui fait que, pour moi, ça ne fonctionne pas.

La stratégie médiatique d’Ubisoft était le hacking, le piratage, le jeu novateur, révolutionnaire. Je m’attendais donc à quelque chose de nouveau et pas à un nouveau scénario sur des bases qui existent depuis des lustres.

Qui plus est, je suis convaincu que, sur ce jeu, il y avait moyen de faire vraiment quelque chose de nouveau.

Bref, je suis tristesse, j’aime bien ce jeu, c’est un bon jeu d’action, mais il n’est absolument pas « LE jeu » tant vanté par Ubisoft et les critiques qui n’osent pas critiquer du triple A

Alors, on me dira peut-être que ce qui est nouveau, c’est le piratage. Parce que oui, vous êtes un hacker dans ce jeu, d’ailleurs, ça sera l’objet de mon prochain billet sur Watch_Dogs.

Microsoft a le droit de lire vos emails.

La nouvelle vient de Microsoft et porte sur une enquête sur la fuite d’un certain nombre de données internes de Microsoft.

Un employé de la firme, Alex Kibkalo, est entré en contact avec un blogueur en France et lui a transmis des secrets industriels portant sur Windows 8 RT, sur le kit de développement de « Microsoft Activation Server » et sur d’autres éléments en relation avec tout ceci.

L’affaire remonte à 2012 mais le jugement de tout ceci, lui, date du 17 mars 2014 et c’est à cette occasion que Microsoft a reconnu avoir récupéré les données de l’adresse Hotmail (devenue Outlook.com depuis) du blogueur.

Si les motivations de Microsoft portent sur quelque chose d’illégal et donc, justifient une investigation, il n’en reste pas moins que la firme à quand même cherché le contenu de communications privées, à savoir les mails dudit blogueur.

Pas question pour moi de crier au scandale d’une firme qui se permet de lire les communications privées d’un utilisateur de ses services. En effet, Microsoft à le droit de lire vos emails et vous devriez le savoir, puisque c’est inscrit dans les conditions générales d’utilisation (Terms of service) du service :

Microsoft reserves the right to review materials posted to the Communication Services and to remove any materials in its sole discretion.

La conclusion à tirer de tout ceci, pour moi, est plus : si vous ne voulez pas qu’une firme qui vous offre un service puisse lire vos mails, n’allez pas poser vos affaire chez eux. Préférez une société respectueuse de votre vie privée, qui annonce dans ses conditions d’utilisation qu’elle ne peut pas lire vos mails. A défaut, montez votre propre système de messagerie ou, pour terminer, chiffrez vos échanges.