« Vous achetez votre baguette et, pendant ce temps là, votre boulanger fouille dans vos affaires pour mieux vous connaitre. »

C’est la question que j’ai posé via la fonction de sondage Twitter, il est temps de passer aux explications.

Partie 1, remise en contexte et données

Comme expliqué précédemment, j’ai posé, via Twitter, la question suivante :

« Vous achetez votre baguette et, pendant ce temps là, votre boulanger fouille dans vos affaires pour mieux vous connaitre. »

A cette question était attachée une batterie que quatre réponses possibles :

- Ça me dérange.

- Ça ne me dérange pas.

- S’il fait des réduc, Ok.

- Sans avis

La fonction de sondage de Twitter permet de poser une question et de proposer plusieurs réponses, le tout sur une durée allant de 5 minutes à sept jours maximum. Cela permet de récupérer l’avis des personnes qui voient le sondage et potentiellement, de récupérer une fraction d’opinion.

Attention cependant, on ne peut pas parler de sondage représentatif, même si beaucoup de personnes répondent. Les personnes qui répondent ne sont pas triées, les premières à répondre sont celles qui vous suivent, qui partagent sans doute des intérêts communs avec vous et il en est de même avec leurs abonnés et ainsi de suite. Il n’en reste pas moins que plus de personnes répondent, plus c’est pertinent pour obtenir un avis.

Dans mon « sondage », 1532 personnes se sont prononcées, voici leurs réponses.

84% des personnes seraient dérangées par cette pratique, soit environ 1286 personnes. 12% des personnes n’y seraient pas opposées si, en échange, elles ont quelque chose à gagner, gain manifesté ici par l’éventuelle réduction appliquée par le boulanger. Les deux autres chiffres sont assez anecdotiques et ne feront pas l’objet d’une analyse ici.

Même si, je le rappelle, ce sondage n’est pas totalement représentatif (puisque la population interrogée n’est pas connue) on constate deux tendances : globalement, les gens refusent que le boulanger fouille leurs affaires personnelles, mais certains y consentent en échange d’une faveur.

Le commerce physique a ses propres règles, la quasi totalité des gens s’opposent à ce qu’on fouille dans leurs affaires ou leurs vies respectives dans cette configuration. Imaginons que votre boulanger regarde ce que vous avez dans votre sac, vous demande qui sont les cinq dernières personnes contactées, vous demande où vous étiez hier, à huit heures du matin ou vous demande ce que vous avez envoyé comme message à votre sœur, hier soir. Inconcevable n’est-ce pas ? J’imagine que certains, en lisant ces lignes, imaginent la scène et ressentent une forme de malaise, non ?

J’ai une question. Pourquoi autorisez-vous cela avec votre smartphone ?

Les autorisations des applications, la publicité et le tracking mobile

La vidéo que vous venez de visionner est à l’origine de mon sondage. Je suis tombé dessus par hasard et je trouve que c’est un très bon exemple du problème que je souhaitais souligner : nous donnons, volontairement ou non, beaucoup de données à des plateformes ou à des vendeurs… chose que nous refuserions pourtant de faire si le vendeur était en face de nous, à nous les demander.

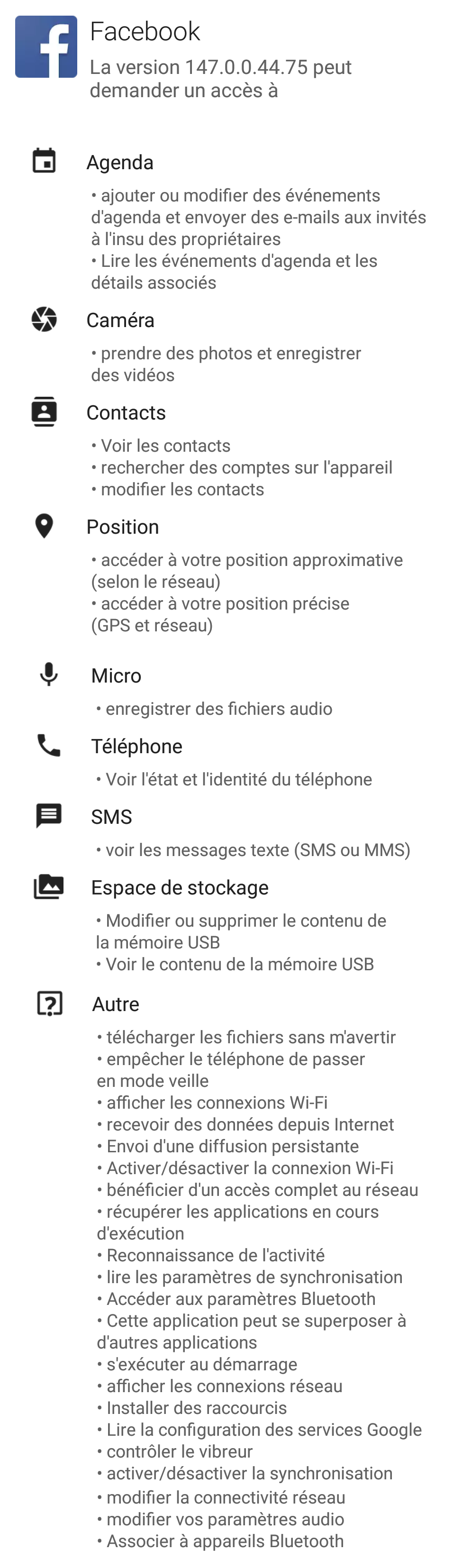

A titre d’exemple, prenons les autorisations demandées par l’application Facebook, sur Android (source Facebook).

- Lire vos textos (SMS ou MMS)

- Télécharger des fichiers sans notification

- Lire/modifier vos contacts

- Ajouter ou modifier des événements de calendrier, et envoyer des e-mails aux invités à l’insu du propriétaire

- Lire les événements du calendrier et des informations confidentielles

Prenons maintenant la version complète, détaillée dans les autorisations requises par l’application, toujours sur Android.

Je ne sais pas pour vous, mais personnellement, la liste des autorisations m’effraie, tant par sa longueur que par son contenu. L’application est en droit de savoir où vous êtes, ce que vous faites, de voir les messages, SMS comme MMS, de voir avec qui vous parlez, quand, comment, combien de fois… tout ça pour, grosso-modo, une application pour poster des messages, réagir à des publications et discuter avec vos contacts… données qui sont, au passage, également collectées par Facebook.

Vous imaginez votre boulanger vous en demander autant ?

Twitter n’est pas en reste, même si l’application est bien moins gourmande, elle n’en reste pas moins intrusive.

Il existe d’autres choses plus étranges, comme des réveils qui demandent votre localisation GPS approximative ou fine. Des applications de modification de fond d’écran qui demandent l’accès en lecture et en écriture à votre agenda et à vos contacts. Des applications de suivi de consommation, proposées par des fournisseurs d’accès à Internet, qui demandent l’accès à vos contacts, votre position précise, l’accès à vos SMS, MMS et bien d’autres choses encore, sans qu’on sache vraiment pourquoi.

La situation est moins dramatique qu’il y a des années, Google ayant fait quelques efforts pour repenser sa gestion des autorisations, mais le constat reste insatisfaisant.

Notre approche du monde numérique

Nous sommes plus que méfiants face à une personne qui nous demande des informations privées, comme expliqué au début de ce billet. Rarement, ou jamais, vous n’irez confier des informations privées à votre boulanger, et encore moins des informations privées qui ne sont pas les vôtres. Pourtant, dans le monde numérique, cette hygiène et ces réflexes n’existent pas, ou très peu.

Pourquoi ?

Il existe, pour moi, deux raisons qui expliquent ce problème. La première raison est que, fondamentalement, l’Humain est un fainéant. Ce n’est ni une critique, ni un reproche, c’est humain. Nous cherchons toujours à dépenser le moins d’énergie possible, à faire le moins d’efforts, c’est en partie pour cela qu’un ensemble de services existent, services que nous pourrions faire directement… mais vu qu’on propose, autant accepter. Résultats des courses, lire les conditions d’utilisation d’une application, vérifier les autorisations requises par cette dernière, « c’est chiant. Je veux utiliser mon application, c’est tout. » Beaucoup se sentent concernés par la sécurité de leurs données, mais peu prennent le temps de lire des documents indigestes ou des pages d’autorisations (pour information, les autorisations requises sont visibles tout en bas du bas de la page d’une application, sur le play store d’Android, autant dire que c’est rarement ouvert). Le problème est d’autant plus présent si le mécanisme est basé sur une récompense (nos 12% de tout à l’heure, nous y reviendrons).

La seconde, c’est que c’est « magique », comme Internet. Nous n’avons pas le même comportement dans le monde physique car nous voyons nos interlocuteurs, nous savons ce qu’ils demandent, nous avons conscience de certaines techniques de communications, nous savons globalement nous protéger, etc.

Tout ceci nous amène à être plus vigilants que sur Internet. Un exemple simple pour illustrer mon propos : dans le monde physique, si une personne vous demande votre numéro de téléphone, vous lui demandez « Pourquoi ? », la plupart du temps.

Dans ce monde numérique, nous appuyons sur un bouton, nous tapons une adresse et « paf », juste ça marche. Beaucoup ne savent pas comment fonctionne ce monde et même les plus experts du sujet ne savent pas tout, tant il est riche et évolue rapidement.

Dans le monde numérique, non seulement on ne vous demande pas votre accord pour récupérer votre numéro de téléphone, mais en plus, vous le donnez plus facilement si jamais on vient à vous le demander, rares sont ceux qui cherchent à savoir pourquoi.

Nous accusons un manque de connaissances et de culture de la protection des données personnelles, manque qui sied parfaitement aux éditeurs et sociétés qui font un marché de nos données.

Très modestement, j’essaye d’expliquer simplement, de vulgariser et de transmettre cette culture, j’espère donc que la prochaine fois que vous irez acheter une baguette de pain, vous repenserez à ce paradoxe.

Le bonus

12% des personnes seraient d’accord, en échange d’une réduction, souvenez-vous.

C’est une technique marketing relativement vieille, la carte de fidélité est par exemple une excellente représentation du principe. En échange de quelques faveurs, un programme fidélité, un cadeau, des points ou des réductions, nous sommes plus enclins à donner des informations personnelles. Une étude de 2017 aborde d’ailleurs le problème (en anglais, accès payant, 5$, résumé de l’étude fait par Numérama, en français). Cette tendance qui existe aussi bien dans le monde physique que numérique est peut-être liée au fait que nous n’estimons pas correctement la valeur de nos données personnelles.

A l’heure où tout est connecté, partout, tout le temps, que nous sommes pistés jusque dans nos maisons par des objets connectés, l’heure est peut-être venue de travailler sur ce point, qu’en pensez-vous ?

Intéressant. Je bosse dans l’informatique et je n’ai toujours pas de smartphone .. En cause, ce boulanger trop curieux. Il me faudra bien faire le pas, mais je prends mon temps.

J’ai aimé ton article, il soulève des questions intéressantes à mon avis.

– Notamment « la fainéantise intrinsèque de l’humain » qui fait que c’est absurde de continuer de demander aux utilisateurs de cocher « j’ai lu les conditions générales » alors que l’on sait très bien que personne ne le fait.

Cela permet juste aux entreprises de se dédouaner de toute responsabilité sans pour autant chercher activement un moyen de simplifier ou résoudre l’illisibilité de leurs CGU.

C’est un peu la même chose pour les applications qui demandent une batterie d’autorisations sans que l’utilisateur ne sache vraiment si elles sont indispensables à son bon fonctionnement ou pas.

L’idéal serait de laisser le choix à l’utilisateur d’autoriser l’accès pour:

– une fois seulement

– toujours

– jamais

– a chaque demande / au cas par cas

Toutefois, quoi qu’entièrement d’accord sur le fond avec toi, je trouve l’analogie de la boulangerie pas très pertinente.

On devrait selon-moi comparer Facebook à un espace public, par exemple un bistrot ou les gens se rencontrent et échangent, cela me semble plus juste.

Le patron du bistrot peut assez vite connaitre ta tranche d’age, sexe, poids, ton niveau social grâce à tes vêtements ou objets, les amis avec qui tu discutes … il peut tendre l’oreille et savoir de quels sujets tu discutes etc.

Plus tu vas dans ce même bistrot, plus le patron en sait sur toi.

La différence se situerai plus selon-moi dans le fait que dans un bistrot physique il existe une sorte de semi-confidentialité.

On parle de la mémoire du patron et pas d’une base de données.

Il n’enregistre pas ces informations et ne les revend pas au plus offrant. Il s’agit seulement d’une personne voir 2-3 s’il a des employés. Or dans un monde numérique cette semi-confidentialité n’existe pas vraiment. Le patron(Facebook)à un bistrot de plus d’un milliard de personnes, ce bistrot est blindé de micros et de caméras et une ribambelle de gens derrière qui analysent, trient, rangent, revendent les données.

Or à cette échelle, concentrer autant d’informations entre les mains d’un seul acteur est infiniment plus problématique.

D’autant plus que comme tu le mentionnes a juste titre dans ton article, les réflexes dans le monde numérique ne sont pas les mêmes que dans le monde physique. Les effets négatifs sont peu tangibles, difficilement palpables.

Une petite histoire qui va sans doute t’inspirer Numendil ! 😉

Aujourd’hui mon fils rentre du collège, il est en 6ieme.

Tout content il me dit, tiens maman au fait, mon copain X m’a donné une carte sim aujourd’hui !

Je lui demande pourquoi il a fait ça, mon fils ne sait pas pourquoi son copain a fait ça, « pour rigoler » « comme ça » ; voilà tout ce qu’il trouve à me dire.

Je lui dis juste ok, et je garde la carte bien au chaud ….

Mais dans la soirée je commence a me demander à qui est cette carte sim.

Volée, perdue, … ?

C’est un collège en zone difficile, je me demande dans quelles conditions cette carte a été obtenue par X et pourquoi il l’a donnée a mon fils, bizarre !

Violences ? Intimidation ? Vol ?

Je suis une mère de famille plutôt préoccupée par internet, la sécurité, les données personnelles en général, et les enfants …

Je me mets donc en quête d’informations sur notre #FauxAmi Google.

Je vais passer les détails de la procédure et ne pas les écrire en public cela pourrait donner des mauvaises idées à certains petits malins.

Tout ce que je dirai c’est que cette carte n’avait pas de code PIN.

C’est vraiment une TRÈS TRÈS mauvaise idée de ne pas mettre de code PIN (ou de laisser celui de base) …

Je précise que je suis absolument Noobissime, que je n’ai aucune connaissance particulière dans le domaine informatique, juste un peu d’imagination, et surtout beaucoup de méfiance envers internet et le numérique en général.

J’essaie de m’informer, de m’instruire seule, et c’est d’ailleurs pourquoi j’ecris aujourd’hui ici, et que je suis Numendil sur Twitter.

(d’ailleurs merci, je te confirme que tu aides #DesGens noobs à devenir moins cons 😀 )

Bref,revenons à nos moutons de collégiens.

Je me débrouille d’abord pour obtenir le numero associé à la SIM, j’apelle, le message répondeur nous indique que c’est le numéro de X.

Bizarre, ça m’intrigue.

Après environ … 5 min de recherches, j’arrive très très, mais très facilement à avoir le nom et prénom de la propriétaire de la carte SIM.

Surprise, c’est le même nom de famille que X.

X a donc donné sa propre carte sim a mon fils …

Pourquoi ? Mystère encore non résolu.

Mais je continue à fouiner, parce que maintenant je me dis que je dois rendre cette carte à sa propriétaire, la maman de X probablement.

Partagée entre l’idée de foutre la merde entre X et mon fils et l’idée de vouloir rendre la carte, je continue à chercher, quoi, je ne sais pas trop mais peu importe.

Environ 30mn plus tard grâce à mon #CerveauDeNoob, bingo !

J’accède carrément à l’espace personnel de l’operateur mobile de madame.

Incroyable, je suis sidérée que cela soit aussi simple ? –‘

Il y a tout, le nom, prénom, adresse, numéro de fixe, etc …

C’est un abonnement, donc des informations bancaires sont associées au compte, j’ai accès à absolument toutes les informations personnelles …

Je peux visiblement faire pas mal de choses pas nettes avec ce compte ? … Que je n’ai pas faites #MaisBon …

Cette dame, visiblement encore plus noob que moi, a eu la bonne idée (ou pas lol) de mettre son email dans son compte, une adresse email qui mélange nom+prénom@truc.com ^^

Ce qui donne un genre de DuboisJulie@ ….

Je pense que n’importe quel hackeur plus ou moins doué aurait trouvé le mot de passe de ce compte mail en même pas 1h … avec toutes les infos du compte opérateur …

Pas besoin d’être psy pour comprendre que le mot de passe doit être juste un mélange simpliste d’autres infos personnelles.

Cool elles sont toutes là, affichées en clair devant mon nez …

Bref, pour ma part j’en reste là, je comprends probablement pourquoi X a donné la carte SIM a mon fils :

La dernière facture est de +/-50€. Je pense qu’il va sans doute dire qu’il l’a perdue et que ce n’est pas lui qui a fait cette facture ?

Je ne sais pas lol.

Je n’ai pas encore décidé si j’allais balancer le gamin, ni quoi faire précisément.

Bref, faites gaffe à vos gosses, mettez leur des limites, surveillez-les, INSTRUISEZ-VOUS et instruisez les bordel !

(suivre l’auteur de ce blog ici ou sur Twitter sera déjà un très bon début!)

Je vous laisse imaginer ce qu’une personne malveillante aurait pu faire avec toutes ces données TRÈS personnelles et le moyen via son compte de faire tout et n’importe quoi.

Être cool avec vos gosses c’est une chose, être con en est une autre !!!