[Voir aussi les MaJ, en bas de l’article.]

[Voir aussi les MaJ, en bas de l’article.]

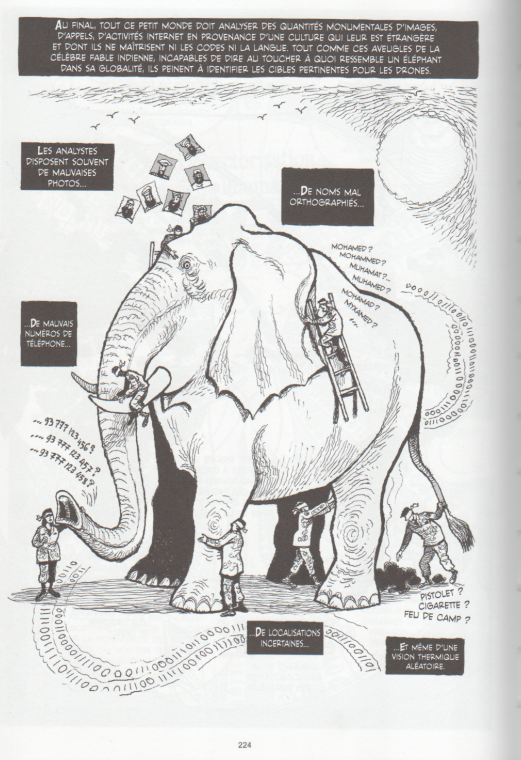

Cela fait des années que je répète qu’en cette ère de Big Data et de traçabilité, de montée en puissance de la société de surveillance, Le vrai danger, ce n’est pas Orwell, mais Kafka, à savoir le fait de se retrouver accusé de quelque chose que l’on ne comprend pas, et d’être placé en situation de devoir démontrer son innocence -alors que dans un état de droit, c’est à l’accusation d’apporter les preuves d’une culpabilité.

Je n’avais pour autant jamais encore été en situation d’estimer être à même de pouvoir démontrer l’innocence de quelqu’un ayant reconnu sa culpabilité. « Context is king » : lui, et sa victime, avaient oublié le contexte de ce qui s’était passé. Elle avait vraiment morflé. Mais ce n’était ce me semble pas particulièrement l’objectif visé par celui qui, depuis, a pourtant avoué.

Je n’avais jamais entendu parler de la « Ligue du LOL » avant que CheckNews n’en révèle l’existence. Je connais certes plusieurs de ses membres, mais n’avais jamais non plus entendu dire, comme on l’a découvert depuis, que certains d’entre eux avaient pu faire montre de « (cyber)harcèlement », et ne savais donc rien non plus de ce qu’avaient subi leurs victimes.

La semaine passée, une journaliste de L’Express m’a contacté au sujet d’une interview vidéo, Entretien avec un troll, où l’on me voyait notamment qualifier ledit troll de « gentil« , et lui proposer de faire un recueil de poésie de ses fakes et canulars sur Twitter. La journaliste voulait savoir s’il s’agissait bien du journaliste David Doucet.

Suite aux révélations de CheckNews, la journaliste Florence Porcel avait en effet dénoncé le fait qu’un journaliste -dont elle n’avait pas mentionné le nom- lui avait fait un « canular téléphonique » en se faisant passer pour un recruteur potentiel, alors qu’elle était intermittente et précaire, et de l’avoir mis en ligne sur le web, canular qualifié de « point d’orgue » d’une longue série de harcèlements qui l’avait traumatisée.

Dans la foulée, le fichier audio était effacé, l’auteur du canular envoyait un mail d’excuses à la journaliste, qui lui demandait en retour de rendre publiques ses excuses et de prendre « personnellement, collectivement et publiquement acte de vos erreurs passées« .

De fait, David Doucet publiait dans la foulée un communiqué où il reconnaissait avoir fait partie, pendant deux ans, de la Ligue du LOL, l’avoir quittée il y a 6 ans, n’avoir jamais deviné l’ampleur et les traumas subis, avoir « lu avec effroi les témoignages qui sont sortis« , n’avoir « jamais réalisé de photomontages, pratiqué de raids ou participé aux soirées décrites« , mais pas seulement :

« Cette libération de la parole m’a surtout fait prendre conscience que je comptais parmi les bourreaux. Durant cette période, j’ai en effet réalisé deux canulars téléphoniques dont celui raconté courageusement par Florence Porcel, où je me faisais passer pour un recruteur de la télé. Je mesure aujourd’hui la dégueulasserie de ces actes et je n’ai pas d’excuses pour cela »

Je ne sais combien de personnes avaient, à l’époque, relayé ledit canular, ni si d’aucuns auraient pu depuis effacer leurs tweets, mais je découvrais dans la foulée, effaré, que les archives de Twitter ne retrouvaient qu’un seul tweet l’ayant relayé, que j’en étais l’auteur, et qu’il m’avait visiblement amusé :

Je découvrais également que l’interview du « gentil troll » avait été faite à l’occasion d’un n° spécial trolls du Vinvinteur, émission diffusée sur France5, dont je fus le rédacteur en chef de janvier à mai 2013 et dont Florence Porcel était à l’époque l’une des incarnations à l’écran, mais aussi la « community manageuse ».

Je découvrais enfin que j’avais tweeté la mise en ligne de ladite émission le même jour à 20h, soit 1h48 seulement avant que je ne tweete le canular téléphonique…

Le fait de revoir cette émission donne une toute autre perspective à cette affaire : nous avions en effet demandé à Florence et Vinvin -son présentateur- de… jouer aux trolls, et le « gentil troll » n’avait donc rien trouvé de mieux que de… troller la « community manageuse » de l’émission de décryptage des trolls qui venait précisément de l’interviewer, en la piégeant façon Gérald Dahan.

#EpicWin comme on disait à l’époque, « Enorme » comme je l’avais donc écrit sur Twitter…

Le Vinvinteur était en effet une émission de vulgarisation des (contre-)cultures Internet, qui comportait une partie divertissement (ce pourquoi Florence & Vinvin étaient déguisés), et un volet information/décryptage (dont j’étais responsable).

A l’époque, je prenais un malin plaisir à battre en brèche les clichés véhiculés sur le www, et avais proposé, de façon contre-intuitive, de mettre en avant la « fonction sociale » du troll, en interviewant le sociologue Antonio Casilli, auteur de nombreux articles et publications à ce sujet ainsi que celui qui, à l’époque, se faisait appeler @PascalMeric, parodie de « journaliste pour la groupe Mondadori » (sic) et auteur d’un manifeste intitulé Pour une #netiquette appliquée à Twitter.

Pour vous remettre dans le contexte, et vous permettre de comprendre pourquoi je l’avais qualifié de « gentil troll« , un article de Rue 89, Ma vie de « fake » sur Twitter, avait révélé en 2011 qu’il avait créé une cinquantaine de faux comptes, faisant notamment passer Vanessa Demouy pour une assidue lectrice de Joyce et admiratrice de Böcklin :

“Le but ce n’est ni de tromper ni d’humilier, le but c’est de faire du LOL. Twitter est devenu très individualiste, trop égocentré. Ça manque de rêve, de poésie et d’humour. Tout le monde se prend au sérieux, ce n’est pas ça le Web. Alors que quelqu’un s’amuse à quelques détournements de temps en temps…”

Son compte Twitter avait fait partie de la shortlist des 10 blogs ayant obtenu le plus de votes de la part des internautes dans la catégorie Microblogging des Golden Blog Awards.

Qualifié de « meilleur fake de Twitter » par Chloé Woitier (journaliste médias au Figaro), il avait également été recommandé par Nicolas Demorand en mode « mais pourquoi est-il si méchant!!?!!!?!? ».

Découvrant donc que, non seulement j’étais potentiellement le seul à avoir tweeté le canular qui avait « traumatisé » Florence, mais également que ce canular visait potentiellement moins Florence en tant que personne que l’émission où elle travaillait, je l’ai bien évidemment appelée pour m’excuser, et en parler avec elle, a fortiori parce qu’elle ne m’avait jamais parlé, ni à l’époque ni depuis, du mal que ce canular lui avait fait.

Et c’est moi qui lui ait rappelé le contexte, qu’elle avait oublié. Elle ne se souvenait plus du fait que David Doucet, cité depuis comme membre de la Ligue du LOL et dont elle avait donc dénoncé le canular, avait mis en ligne ledit canular à l’occasion, précisément, de la diffusion de l’émission spécial trolls…

Elle m’a par ailleurs confirmé qu’il ne l’avait pas, par ailleurs, harcelé d’une quelconque autre manière, mais qu’elle avait estimé, au vu de la découverte de l’appartenance de David à la Ligue du LOL, que son canular s’inscrivait dans la campagne de harcèlement dont elle avait fait l’objet, depuis quelques années, par des personnes plus ou moins liées à ce groupe Facebook.

Contacté dans la foulée, David m’expliqua qu’il avait lui aussi oublié le contexte de la mise en ligne de ce canular, et vivre un enfer depuis qu’il avait, afin de s’excuser auprès de Florence, reconnut qu’il « comptait parmi les bourreaux« , et qu’il mesurait « la dégueulasserie de ces actes« .

Dans l’article que L’Express a consacré à l’interview que David-le troll m’avait alors accordé, j’explique que :

« Je me suis excusé auprès de Florence, car s’il n’y avait pas eu l’émission, elle ne se serait pas fait piéger. Comme je n’étais pas tout le temps là, je ne savais pas qu’elle avait pleuré pendant trois jours… Et par ailleurs, à l’époque, j’avais en effet trouvé ça vraiment drôle : on s’était fait troller par le troll qu’on avait invité… Aujourd’hui, David Doucet est accusé d’avoir ‘harcelé’ Florence, alors que c’était donc un canular, qu’elle a perçu comme faisant partie du harcèlement dont elle avait fait l’objet depuis 2010 », déplore le journaliste.

Pour le coup, je me suis également excusé auprès de David, à mesure qu’il m’a aussi expliqué que la tournure empathique de l’interview avait pu l’inciter à ainsi essayer de troller l’émission qui venait de l’interviewer…

Je ne sais pas ce pourquoi il avait jeté son dévolu sur Florence Porcel plutôt que de chercher à me piéger moi, Vinvin ou Henri Poulain (réalisateur et producteur de l’émission -MaJ : en commentaire, Vinvin précise qu’il avait lui aussi été piégé par David Doucet, de la même manière…). Florence était, certes, une (jeune) femme, que d’aucuns pourraient penser potentiellement plus facile à piéger (il venait cela dit, deux jours plus tôt, de piéger le député Christian Vanneste de la même manière), mais aussi la « community manageuse » du Vinvinteur, et donc son incarnation sur les réseaux sociaux.

Quand je lui ai demandé ce pourquoi il s’était lui-même décrit comme un « bourreau« , et qualifié son canular de « dégueulasserie« , alors qu’il s’agissait semble-t-il tout autant voire bien plus d’un « canular » lié à l’émission qu’une forme de « harcèlement » à l’encontre de Florence, David évoque, outre le fait qu’il avait oublié le contexte de ce spécial trolls du Vinvinteur, le choc de voir son nom ainsi jeter en pâture dans la liste des membres de la Ligue du LOL, le fait d’avoir découvert (elle ne lui en avait jamais parlé non plus auparavant) que ce canular avait fait aussi mal à Florence, et avoir ainsi voulu faire amende honorable…

Je ne sais s’il pourrait s’agir d’une forme de syndrome de Stockholm, mais il s’agit ce me semble en tout cas d’un faux aveu, fait sous l’emprise de la pression médiatique autour de cette affaire, et du poids de la culpabilité vu les témoignages des personnes harcelées.

Je suis par ailleurs consterné de voir que, depuis que la liste des membres de la Ligue du LOL a fuité, tous font l’objet de ce qui relève bel et bien de « (cyber)harcèlement« , quand bien même aucune accusation circonstanciée n’ait été relevée à leurs sujets, comme le déplorait récemment Mediapart :

Il y a aussi l’épineux problème de ceux qui ont été membres de la Ligue du LOL mais qui ne sont, pour l’heure, pas accusés de harcèlement à proprement parler. C’est par exemple le cas du journaliste de Télérama Olivier Tesquet : « La liste de “membres présumés” partagée anonymement sur le site Pastebin a contribué à aplanir les responsabilités, laissant croire qu’un groupe Facebook était une société secrète à l’intérieur de laquelle chacun est comptable des actions de tous les autres, explique-t-il à Mediapart. Je suis soulagé que le travail d’enquête vienne clarifier les choses, mais j’aurais préféré qu’il intervienne en amont. »

Convoqué par son employeur, Olivier Tesquet a ainsi « déclaré ne s’être livré personnellement à aucun des actes de harcèlement pratiqués, contraires aux valeurs du journal, et dont il mesure l’extrême gravité. Il s’est profondément excusé. Cet entretien les a convaincues de sa participation passive à ce groupe ».

Slate, de son côté, a publié une mise au point précisant que « dans aucun des écrits et/ou témoignages publiés à ce jour, Christophe Carron (le rédac’ chef de Slate -NDLR) n’a été accusé d’avoir harcelé ou insulté quiconque », et que « les explications détaillées que Christophe Carron nous a fournies, nous ont convaincus de son absence d’implication personnelle dans des actes répréhensibles ou contraires à nos valeurs ».

David Doucet, rédacteur en chef des Inrocks, passe quant à lui en procédure de licenciement dans les jours qui viennent, pour avoir reconnu, sous la pression, ce qu’il a qualifié de « dégueulasserie » alors que le contexte montre bien que ce canular s’inscrivait aussi et surtout dans le fait que le Vinvinteur venait de le présenter comme un « gentil troll« .

Je ne sais pas s’il aurait pu être impliqué dans d’autres formes de harcèlement, sinon qu’à ce stade, ce canular téléphonique est la principale chose qui lui est reprochée, et je pense avoir démontré que, si Florence Porcel l’avait mal vécu au vu de la série de harcèlements dont elle avait préalablement fait l’objet, il ne s’agit pas pour autant, stricto sensu, d’une forme de « (cyber)harcèlement », mais bel et bien d’un « canular« .

J’ai été effaré de lire les nombreux témoignages des victimes de harcèlement de membres ou proches de cette Ligue du LOL.

Je le suis tout autant de voir que, depuis que la liste de leurs membres a fuité, ils sont tous harcelés à leur tour sur les réseaux sociaux et jetés en pâture dans les médias, et que plusieurs ont été mis à pied, qu’ils aient -ou non- été accusés de faits précis et circonstanciés. Si certains font l’objet d’accusations circonstanciées, tous font en tout cas l’objet d’une forme de « présomption de culpabilité ».

Je suis conscient que ce billet pourra aussi me valoir d’être trollé, mais j’estime que David Doucet (que je ne connaissais pas avant l’interview, et avec qui je n’avais pas été en contact depuis) ne saurait être cloué au pilori, ni social ni professionnel, en raison de ce « canular » décontextualisé.

Contactée, Florence me répond que, pour elle, « le simple fait de faire ce type de canular est une démarche malveillante, a fortiori de le mettre en ligne« , tout en précisant qu’elle « espère qu’ils sont bien entourés« , et qu’elle ne « cautionne bien évidemment pas le harcèlement dont ils font l’objet« .

Dénoncer le « (cyber)harcèlement » est quelque chose de juste, et d’important. Que cela débouche sur une forme de « chasse aux sorcières » virant parfois au lynchage sur les réseaux sociaux est effarant, et effrayant.

Nonobstant le fait que ce n’est pas non plus l’objectif de celles et ceux qui, courageusement, ont témoigné des harcèlements dont ils ont été victimes.

Il faut mettre un terme à cette forme de « cyber » loi du talion : la lecture des commentaires en réaction aux tweets de ceux qui ont tenté de s’excuser n’a rien à envier aux harcèlements dont ils sont accusés, et ce qu’ils vivent depuis une semaine est même potentiellement tout aussi -voire bien plus- violent que ce qu’ont connu celles et ceux qu’ils sont accusés d’avoir harcelé.

Les journalistes doivent aussi arrêter de n’enquêter qu' »à charge« , et de ne crier qu’avec les loups. On ne saurait accuser « par association » l’ensemble des membres de la Ligue du LOL, au seul motif qu’ils avaient fait partie du groupe, a fortiori alors que les enquêtes effectuées depuis une semaine semblent montrer que plusieurs de ses membres n’ont pas été directement accusés de harcèlement.

Il faut assurément travailler sur ce qui a valu à d’aucun(e)s d’être ainsi victimes de harcèlement. Mais ce n’est pas en harcelant collectivement de (présumés) harceleurs que l’on parviendra efficacement à lutter contre le (cyber)harcèlement.

Désolé si ce billet, écrit « à l’arrache« , peut en indisposer certain(e)s, vu le climat ambiant, mais il me semblait important de partager mes doutes et interrogations en la matière.

Je me garde le droit de le mettre à jour si d’aventure il permet de débattre de ces questions graves de façon constructives. & merci d’apaiser le débat : ce n’est pas en jetant de l’huile sur le feu que l’on parviendra à éteindre l’incendie.

MaJ, 25/02/2020 : voir aussi La fabrique d’un « bourreau » idéal, l’enquête en 4 parties que j’ai depuis consacrée à cette affaire. tl;dr : la quasi-totalité des faits qui lui ont été reprochés ne tiennent pas la route. Où l’on découvre aussi que l’ex-directrice des Inrocks a, par contre, profité de la Ligue du LOL pour redorer le blason du magazine, entâché par la couv’ consacrée à Bertrand Cantat (qu’elle avait activement soutenu, alors que David Doucet s’y était opposé), en licenciant Doucet pour le remplacer par une journaliste féministe.

MaJ, 11/03/2020 : Florence Porcel a retrouvé la trace d’un email révélant que le canular avait été enregistré en janvier 2013, alors que l’interview du « gentil troll », et la mise en ligne du canular, dataient du mois de mai : son témoignage. Ce qui ne change pas fondamentalement mon analyse de la question : le Vinvinteur, lancée en septembre 2012 et qu’elle co-présentait, était l’une des rares (seules ?) émissions TV consacrées à Internet, et j’en étais devenu le rédac’ chef en ce même mois de janvier 2013, afin de la « booster » d’un point de vue journalistique. Vu le contexte, il n’est guère étonnant qu’il ait pu enregistré le canular en janvier, pour ne finalement le diffuser qu’en mai.

MaJ, 2/10/2020 : l’essai consacré par David Doucet à « la haine en ligne » et à la « cancel culture » fait la « Une » de L’Express, qui l’a interviewé à ce sujet, ainsi que Quotidien.

MaJ : voir aussi :

De la Ligue du Lol aux Inrocks : une panique morale ?

Ligue du LOL : la fabrique des 30 salauds

Ligue du LOL : ce que les médias n’ont pas cherché

Les articles d’Alexandre Hervaud sur Medium

Ce thread de @melilne

Les nombreux threads, notamment de @coeur_derockeur, que j’ai likés

Je suis une femme et j’ai été membre de la ligue du lol.

Lynchage sur les réseaux, retour sur l’affaire de la Ligue du LOL

Ligue du LOL : notre contre-enquête

La Ligue du LOL, un gigantesque bobard

Élisabeth Lévy: «Un féminisme est en guerre contre le moulin à vent d’un patriarcat moribond»

Marie Burguburu : « Balancer des “porcs” sur les réseaux sociaux, c’est attenter à la cause des femmes »

Ligue du LOL, #BalanceTonPorc… quand Twitter et Facebook deviennent des tribunaux populaires

Le décret relatif à la mise en œuvre du bracelet anti-rapprochement est paru au Journal officiel. Il vise à :

Protéger les victimes de violences conjugales

Prévenir la récidive

Sortir du cycle des violences@MarleneSchiappa @1ElisaMoreno @RomeIsabelle @E_DupondM pic.twitter.com/4zYQJCDoVF

According to a

According to a

Étrangement, SECURENGy a

Étrangement, SECURENGy a

La revue Pouvoirs m’a proposé de contribuer à son dossier consacré à ce qu’elle qualifie de

La revue Pouvoirs m’a proposé de contribuer à son dossier consacré à ce qu’elle qualifie de